漏洞编号

CVE-2016-10009

漏洞等级

中危

漏洞影响

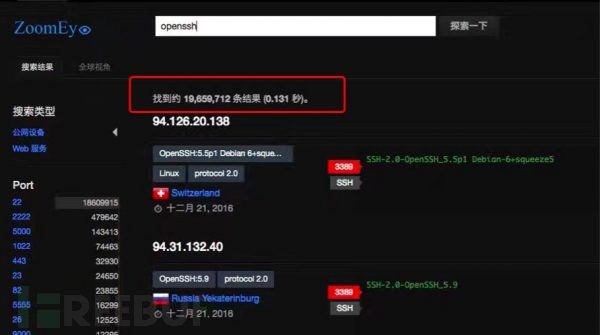

OpenSSH 7.3及以下版本

漏洞描述

漏洞出现ssh-agent中,这个进程默认不启动、只在多主机间免密码登录时才会用到。sshd 服务器可以利用转发的 agent-socket 文件欺骗本机的 ssh-agent 在受信任的白名单路径以外加载一个恶意 PKCS#11 模块,任意执行代码。换句话说,是恶意服务器在客户端的机器上远程执行代码。

这个漏洞的利用条件是比较严苛的,要求攻击者控制转发agent-socket,而且需要有主机文件系统写权限。所以官方把该漏洞等级评为中危。基于OpenSSH庞大的用户量,可能有少部分主机会受此影响。

漏洞修复

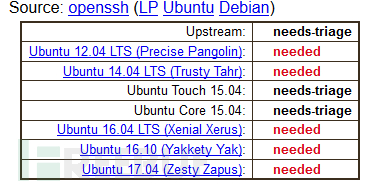

实际上仅允许加载受信任白名单的模块,即可解决问题。OpenSSH官方已于12月19日发布7.4版本的OpenSSH,修复了包括CVE-2016-10009在内的多个漏洞。Ubuntu、Debian等平台也已经更新了程序。请大家及时到最新版本。

*参考来源:hackernews.cc & 某个盖子 & OpenBSD & Red Hat Bugzilla,本文作者:Sphinx,转载请注明来自FreeBuf(FreeBuf.com)

如果此文章侵权,请留言,我们进行删除。0day

文章评论