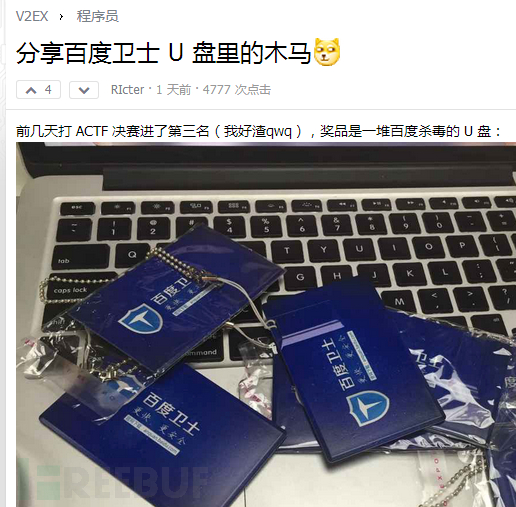

转自V2EX:

前几天打 ACTF 决赛进了第三名(我好渣qwq),奖品是一堆百度杀毒的U盘。打开后里面一堆百度全家桶不说,居然有一个lpk.dll,百度真是用心良苦_(:3」∠)_ 某lpk.dll是小时候经常中的病毒,我估计你们都中过233。

根据Po主贴出的截图,可以在VirusTotal上找到这个古董级感染型病毒。它的主要特点是感染全盘的exe文件,并且对.rar .zip压缩包中释放病毒文件,这些文件都是隐藏和只读属性的,这种类型的感染如果不能彻底清除,很快就是死灰复燃。

笔者推测应该是百度员工电脑被此病毒感染,在用U盘奖品拷贝安装包时导致出现此次的乌龙事件。

此外,该病毒远程连接指定的域名地址,一旦被感染,则会接受黑客的远程命令,参加ACTF 决赛拿到百度U盘的同学们,需要认真杀杀毒了。

病毒分析

以http://v2ex.com/t/196135 文中提到的病毒样本为例分析:

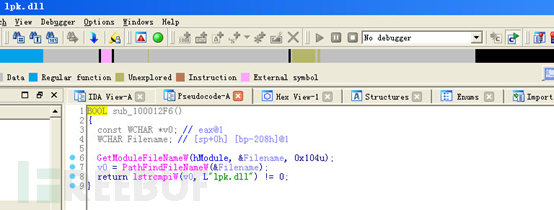

第一步以xp系统为例(win7修改注册表即可),xp系统本身的lpk.dll文件位于C:\WINDOWS\system32和C:WINDOWS\system\dllcache目录下。lpk.dll病毒的典型特征是感染存在可执行文件的目录,并隐藏自身,删除后又再生成,当同目录中的exe文件运行时,lpk.dll就会被Windows动态链接,这个病毒加载起来之后立即定位自己的位置,激活恶意代码:

第二步

既然已经激活恶意代码了,那么接下来就是开始感染了。感染的步骤是这样的

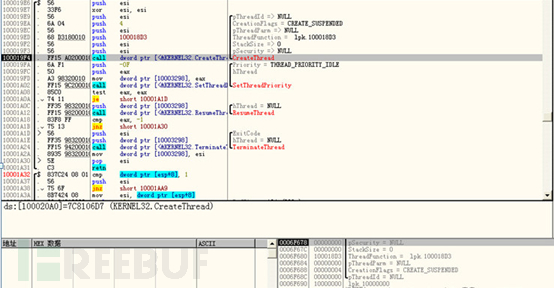

首先,病毒为了保证运行流畅,创建了一个线程,

这个线程负责遍历所有的盘,

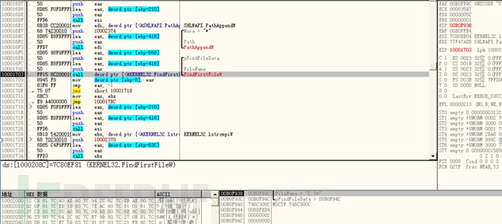

感染所有的exe,并且在exe的当前目录释放自己,以搜狗浏览器为例,病毒将自己放在跟搜狗同一个目录下,并且将自己的属性设置为隐藏和只读。

确认系统安装winrar之后,遍历全盘,一个一个的对.rar和.zip文件调用winrar命令,把病毒文件加入进去压缩包。命令行参数如下:

以下就是对exe的感染和对压缩文件操作部分的代码:

一旦被感染则全盘都是病毒文件的藏身之地,很难清除干净,即使系统重做但是如果有文件的病毒残留没有被清理干净则立即就会死灰复燃。

在做完这些事情之后病毒的感染功能就全部完成了,剩余的就是控制电脑的恶意代码了。

以下就是感染之后 主动连接网络的情况:

从上面我们可以看到有一个.tmp的文件生成并且不断的执行恶意代码,这个隐藏的文件就是真正的控制部分,控制部分肯定有域名或者固定ip,顺着这个思路,内存抓取该文件继续分析,通过调试找到了病毒的真正主人:

揪出这个幕后黑手之后。笔者推测域名当中的qq号码就属于病毒作者。

继续追踪发现这个病毒的基本特征:

基本的特点就是创建一个名字为Distribumkq的系统服务,插入IE浏览器进程,在堆中申请空间通过资源更新的方式写入自身,并且执行。 这些都是远程控制恶意代码的惯用伎俩,在此就不一一详述了。可以确定的是,这是一个具备控制能力的感染型病毒。

病毒查杀

lpk.dll这类型病毒已经非常古老了,从VirusTotal截图来看,绝大多数杀毒软件也都能查杀。当然,用百度全家桶的同学还是要提高警惕,最好认真检查下电脑有没有异常,如果发现磁盘中出现很多lpk.dll文件,最好还是装个靠谱的杀软清理下。

*作者:不是养蚕人,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM)

-

乐乐福建漳州人

乐乐福建漳州人

QQ1335698988

QQ1627518940

QQ603535

建行:6227001852670047014黄云

工行:6222021409005139904高鑫

建行:6227001852650210707黄云

中国工商银行漳州龙江支行商场分理处! -

那是百度在宣传他的杀毒兼容性,,连古老的病毒都能兼容起来

-

百度0day收集擦,被发现了!

百度0day收集擦,被发现了! -

百度卫士你怎么看

百度卫士你怎么看 -

咸鱼吹风感谢百度,装了百度的杀毒软件,不杀个毒,好像我们没用似的。就这像现实中的促销试用一样,没什么大惊小怪。

咸鱼吹风感谢百度,装了百度的杀毒软件,不杀个毒,好像我们没用似的。就这像现实中的促销试用一样,没什么大惊小怪。

不容错过

- 专注“钓鱼人防”:安全新星企业PhishMe浅析kuma2017-04-19

- 获取乘客和车主的个人信息?这记Uber逻辑漏洞“组合拳”值得一看ArthurKiller2016-06-28

- 【企业研究报告】FreeBuf Insight:网络安全创新企业Top 10解读之root9BFreeBuf研究院2016-11-30

- 检测一下你的专业指数:2015年十大测试工具你认识几个?FireFrank2015-12-29

0daybank

关注我们 分享每日精选文章

关注我们 分享每日精选文章

已有 35 条评论

那是百度在宣传他的杀毒兼容性,,连古老的病毒都能兼容起来

居然不是360或企鹅

百度

“以http://v2ex.com/t/196135 文中提到的病毒样本为例分析”,不是说百度卫士U盘带毒吗,怎么变成别的地方的样本了,这样会让文章的真实性大大降低啊(一般来说已经有样本了,何必还要去网上下载另一个样本来分析)

@ yege0201 别人拿到百度的光盘之后发现了病毒,然后发了这个帖子http://v2ex.com/t/196135,这篇文章分析的就是这个帖子里提供的样本,没变啊

OD

请问楼主 是怎么获得源代码的?

@ 凉生我怕怕 话说你没看到那是IDA反编译出来的页面吗?哪里有提到源代码?

福建漳州人

QQ1335698988

QQ1627518940

QQ603535

建行:6227001852670047014黄云

工行:6222021409005139904高鑫

建行:6227001852650210707黄云

中国工商银行漳州龙江支行商场分理处!

@ 乐乐 社工库 好牛逼

别有用心?

源代码怎么来的?

@ 123 ida f5

擦,被发现了!

求送

我电脑中过,后来解决了

感谢百度,装了百度的杀毒软件,不杀个毒,好像我们没用似的。就这像现实中的促销试用一样,没什么大惊小怪。

百度杀毒肯定方能搞顶这样的病毒,没有病毒装杀毒软件干啥、

[喵喵]

我会告诉你我的里面附送百度全家桶和以恶autorun吗?

病毒躺枪了

送木马,真是太流氓了,百毒公司。

杀了好久都没杀光,高中杀了三年。。。这个电脑清理干净,那个电脑又有了。。。

弱弱的问一句,那个监控病毒运行过程的软件叫神马?

@ langyajiekou 应该是 Malware Defender

我只想问,那个反编译软件叫什么名字?

看到一群问源代码怎么来的我真是微熏。。。。

人家还叫把U盘寄回去,发个逼奖品,还让人中了病毒,然后还要把U盘回收,这招牛逼啊。

您已被百度监控

挑点技术高的送点奖品,中个后门,拖点好工具

百度行为,本身就是一个实实在在的病毒。不仅如此,百度的用户体验永远做得不如他人,前两天为了下载个资源临时安装了个百度云,结果这家伙把使用非常频繁的“完成本次下载自动关机”的选项放到了极为隐蔽的设置里,一般人还真找不着![哆啦A梦微笑]

wtf

@ 其实还有很多,字数限制…

@ 其实还有很多,字数限制…