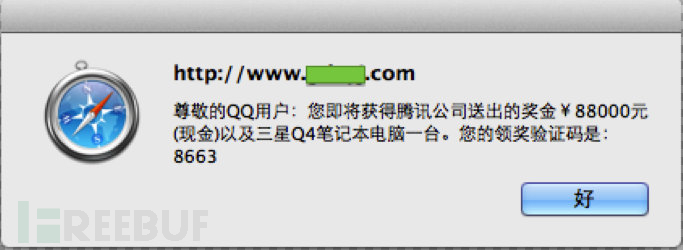

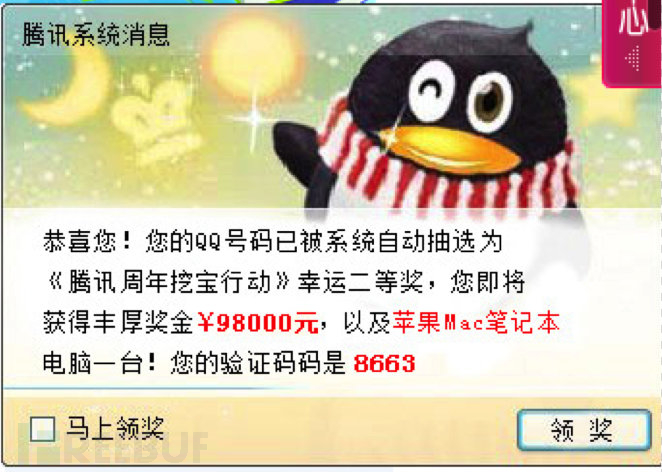

今天在找着一些资料,访问某个网站时弹出这样的信息:

这些信息估计大家都很常见,是一种中奖诈骗手段。但是在一个正常的网站上出现了这样的信息说明这个网站“中奖”了,我初步的估计是这个网站被人攻下植入了恶意代码。一直都想追踪下这种诈骗,这次让我见到又有点时间我们就开搞吧。

首先分析下这个站,根据IP归属是在上海的某个IDC机房,同时通过扫描得到这台服务器上的所有网站列表,最后找到一个后台有弱密码的站点下手搞定了(又是弱密码,几乎每一次的渗透都是由弱密码开始的)。是通过一个上传点上传了个木马,由于服务器上有安全狗,上传很多次都被杀,最后在一个网站找到一个过狗木马才进入服务器了。

最后通过排除法分析这个网站,得出有人在这两个javascript文件中植入了恶意代码:jquery.lightbox.js,jquery-1.2.6.pack.js。植入的代码是这样的:

这样一看一点都看不出是干嘛的,因为这个,我在排除的时候花了大量的时间去分析,最后才找到真正的文件。我们把它解码后是这样的:

我们通过解码后的地址找到这个cp.js文件内容:

我去,以为到终点了,结果又一个新的开始,用不用嵌套这么多啊,可见黑客是多么有耐心啊。此时我发现,当我第二次访问这个网站时已经不会再弹出中奖了,我估计是黑客在程序里进行了判断,当我第二次访问时不弹出。而这样的判断只有kds.asp这个文件可以做过,因为我做这个判断首先要有数据记录,而js代码是无法做到的。到了这里又要逼我下手了。

看这个网站:

是一个xx集团的网站,估计也是被黑客攻下了,既然这样了我也不管了,我可是为了他好啊。经常一番苦寻,终于找到入门,是通过一个常用的网站编辑器搞定的。

进去后一看,果然被黑掉了:

我们来找找kds.asp这个文件在哪,原来在这里:

看这段asp代码,大概是这样的,它在此服务器建了一个表,并在这个表中插入每次用户访问的IP和时间,如果同一天访问过了就不再弹出中奖信息。你妹的,用不用考虑这么多啊,反正都弹了,就多弹几次嘛,最坑爹的就是你为啥还要再嵌JS代码啊,这不是逼我嘛:

而这个js代码又回到这台服务器了:

后来我又认真分析了这个服务器,又发现这一堆与kds.asp一样的文件:

好吧,现在我们不找文件了,我们下载一个服务器的日志来看看吧:

经常初步分析找到这个可疑的IP,它是来自于荷兰,估计是用了代理:

后来又跟踪到另一台服务器与这台服务器一样存有恶意文件。过程就不表。

最后找到了真正的服务器,但因为时间问题还未拿下,所以还未知道有多少用户中招。但是我们从这台服务器看一看它的访问数据:

从5月5到5月6号中午就有近7万IP访问(5月5号有35541)。这只是其中的一点,还有很多数据被删除了的。但这只是代表访问过这个恶意代码的用户不代表中招的用户。

最后我们用一张图来看看这整个结构是怎么样的:

正常情况下用户先访问一级服务器,这里是一个服务器群,这些服务器都是公网上被攻下从而植入恶意代码,黑客会尽量找访问量高的网站,因为这样机率才大。一级服务器中的恶意代码指向了二级服务器,它只保存一些用户的IP和访问时间等信息,同样,这群服务器也是被攻下利用的。最后,用户到达三级服务器,这台服务器才是用户真正提交信息的机器。整个过程这么复杂,涉及的了大量的公网服务器,是为了让你难以追踪。其实除了被用于诈骗外,还会被用于进行网站刷访问量,DDOS攻击等。

以上为个人见解,欢迎喷水。

- 上一篇:走进科学:我是如何“黑了”星级酒店的

- 下一篇:编写变态的(非字母数字的)PHP后门

-

hacked by bemo

关注我们 分享每日精选文章

关注我们 分享每日精选文章

不容错过

- 让你家的楼宇门变聪明:基于树莓派实现任意终端控制楼宇门豆豆青春不喂狗2015-11-27

- 专访腾讯TSRC新锐奖得主、挖洞新星instruderFB独家2013-10-10

- 肖恩·帕克:从黑客到亿万富翁hujias2015-07-05

- 【回播已更新】 FreeBuf公开课(直播课程):Android组件与数据存储安全分析及实战banish2015-11-19

0daybank

已有 17 条评论

hacked by bemo

楼主怎么秒了Ewebeditor的?

@你全家都是X阔 同问。。

楼主没有授权吧?

之前客户也有一个被挂js的网站,我还打电话过去,对方很高调的说这是技术。

@busliv 网站都黑掉了 在页面上 植入恶意代码 还不是 轻而易举啊

@小赵 他自己觉得这是很厉害的感觉。

楼主好耐心,有毅力。

楼主速度去派出所自首

楼主有耐心,思路也很清晰,而且路过不平拔刀相助,活雷锋,哈哈

碰到过很多哎这种诈骗,套路差不多,中奖诈骗嫌疑人百分之九十五在海南儋州,当地搞这种诈骗的估计万余人,全国各地每天都有很多人被骗,各位小心为妙。

@小心点 楼上应该是海南人。

有必要么。。。。。直接xss后台盲打直接进去就行了….

好吧 我第一没仔细看 错怪你了

楼主怎么秒了Ewebeditor的?

膜拜啊!厉害不错!我喜欢!

哥们你有联系方式吗,我找你有点事