作者:0xroot(FreeBuf安全产品评测实验室)

针对传统的网络威胁,我们通常以特征检测为主,而新型威胁更多地利用0day进行攻击,这意味着我们无法提前获知特征信息,现有检测机制也就基本失效。

即便有些不是0day,而是更老的漏洞,但特征检测库过于庞大,且没有针对性,也会因受困于性能和有效性而频频漏报。随着以APT为代表的新型威胁和攻击的愈演愈烈,厂商们在防范外部攻击时也越来越需要全面、有效、及时的安全威胁情报做为支撑。安全威胁情报分析市场因此应运而生,市场规模也越来越大。

从概念到产品的一次试验

什么是安全威胁情报(Security Threat Intelligence)?形象地说,我们经常可以从CERT、安全服务厂商、防病毒厂商、政府机构和安全组织那里看到安全预警通告、漏洞通告、威胁通告等,更详细的还有僵尸网络地址情报、0day漏洞信息、恶意URL地址情报等。

这些情报对于厂商防御十分有帮助,但是却不是一个单一的厂商自身能够获取和维护得了的。因此,市场需要专业人员建立一套安全威胁情报分析系统,并用这些情报服务于需要的厂商。

安全威胁情报市场现在是一个很大的新兴安全细分市场。根据IDC的估计,市场规模会从2009年的2亿美元迅速膨胀到2014年9亿美元。

市场巨大,包括专业的安全情报分析厂商,MSS厂商,公开的情报分析组织,甚至某些个人纷纷涉足安全情报领域。

而互联网巨头们也早已嗅到这一庞大的市场,阿里云盾便是其中之一,他们新进开辟了安全威胁的服务“态势感知”,将威胁情报打包进其云盾的安全产品和服务中去。

“威胁感知”初体验

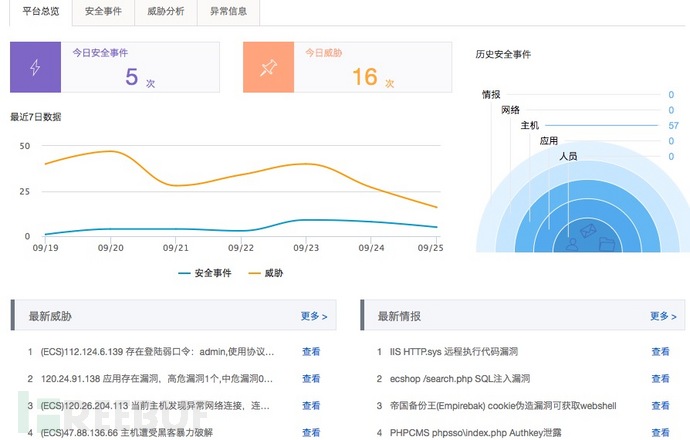

阿里云盾此次内测的“态势感知”涵盖主机、应用、网络、人员四个方面,过程可以分为:事前(预判)、事中(防护)、事后(取证分析)三个阶段;进入事态感知界面,展现的是安全总览,这里可以了解到最新威胁、最新情报、资产告警等信息,为安全管理人员提供了一个全局视角,让管理人员能够以最短的时间、最快的速度掌握所有的资产威胁和安全状况;出现告警的时候可以在第一时间掌握告警次数、告警主机ip、告警时间、告警简要描述、告警类型相关信息。

通过安全事件的总览我们可以及时掌握有哪些资产的页面被篡改,有哪些资产存在肉鸡行为,有哪些资产被黑客暴力破解成功,有哪些资产被黑客留下后门。

事前预判:

管理员可以对资产信息:资产IP 、资产所属分组、操作系统、系统软件以及上线应用列表、对应的云服务器IP、使用的开发组件进行统计,系统搜集第三方漏洞平台讯息,及时了解运用程序的最新出现的安全漏洞。

事中防护:

系统可以对访问者进行识别:是正常访问、恶意访问还是爬虫访问,及时发现潜在的安全风险。

应用漏洞中可以查看应用组件分布和应用漏洞分布,及时发现上线应用存在的安全威胁。

事后取证分析:

我们发现系统还具备“能监控、能记录”的特点。利用网络回溯分析系统,能够把用户所有产生的数据都保存下来,进行历史纪录,如有问题就可以追溯分析,实现实时监测和智能化取证。

虽然安全威胁情报以威胁预判为主,但这一功能并不鸡肋,一方面可以完整记录安全事件的全过程,另一方面也为取证带来方便。

系统根据网络边界流量以及主机日志,第一时间发现攻击者对应用进行SQL注入、XSS攻击、代码/命令执行、本地文件包含、远程文件包含、脚本木马、上传漏洞 、路径遍历、拒绝服务、越权访问、CSRF等常见WEB攻击,并自动提取出攻击时间、被攻击应用、攻击特征、请求方式、攻击类型、攻击者IP等信息。为安全管理人员的及时处置带来全面的信息。

如果有资产存在肉鸡行为,对外进行ddos可以在事态感知上迅速定位攻击的类型、攻击发包的速率、肉鸡攻击目标的top10、全球感染同一病毒的个数、控制该肉鸡的黑客IP、攻击开始的时间、结束的时间;

通过自动化的事前预判、事中防护、事后取证有效免去资产管理人员在每一台主机进行重复、繁琐的检查、命令操作,很大程度上减轻了管理人员的工作量,节约了管理资产的时间,也节省了企业在这方面的人力、物力、财力。

不足之处

安全威胁情报尚在起步阶段,但在整个内测使用的过程中,FreeBuf也获得了一些并不理想的使用体验,比如:

人员 企业人员信息泄露界面比较单调、没有控制面板,目前还不支持规则和企业员工信息的添加;

情报 重要漏洞、应急响应的数据源看不到源的列表,容易让用户对源的全面性产生怀疑,源列表也不能进行增删改查操作,另外应急响应方面存在第三方漏洞平台数据收集比较单一的问题;

主机 主机使用的系统软件信息不够详细:只有软件名,没有版本号,可能会对软件漏洞信息统计产生影响,也可能对后续的漏洞修复带来不便;

网络 流量时间间隔比较长:两小时,流量统计不能拉大、缩小,信息不能具体到时、分,这样导致只能看到一段时间的总览,对于希望进一步分析的技术人员来说,数据展示不够详尽;

应用 部分产品层面的概念文案稍显晦涩,比如“发现时间”就存在歧义:用户可能会理解为发现存在漏洞个数的时间,或者是发现遭受攻击次数的时间。对于“态势感知”这样一个新兴概念来说,产品层面的设计对用户理解以及更好地使用产品起到至关重要的作用。

另外,事态感知“灵敏度”仍然有提升的空间,目前只能识别出多机器、资产量大的一些事态威胁,机器量小的时候整个系统基本没什么数据。如何让中小型客户更有效的体验威胁情报的能力,仍然值得期待。

不容错过

- 我们聚集了一批精英白帽子,然后把他们带出了国……漏洞盒子2017-03-31

- Win64bit提权0day漏洞(CVE-2014-4113)只是内核模式漏洞的开始xiaoya2014-10-22

- 2016 FreeBuf互联网安全创新大会(FIT):共探安全创新源动力FB独家2015-12-03

- 揭秘美国国安局(NSA)的利剑:获取特定情报行动办公室TAOlanlan2014-01-04

0daybank

针对传统的网络威胁,我们通常以特征检测为主,而新型威胁更多地利用0day进行攻击,这意味着我们无法提前获知特征信息,现有检测机制也就基本失效。于是安全威胁情报应运而生

针对传统的网络威胁,我们通常以特征检测为主,而新型威胁更多地利用0day进行攻击,这意味着我们无法提前获知特征信息,现有检测机制也就基本失效。于是安全威胁情报应运而生

关注我们 分享每日精选文章

关注我们 分享每日精选文章

已有 16 条评论

针对传统的网络威胁,我们通常以特征检测为主,而新型威胁更多地利用0day进行攻击,这意味着我们无法提前获知特征信息,现有检测机制也就基本失效。于是安全威胁情报应运而生

@ Seay_法师 不愧是P7 您出的书啥时能买到?

安全大数据,国内很少有这样的分析平台,阿里云上想象无限

国内能玩大数据的,一个是360,一个就是阿里了

@ 北京大屌 QQ空间初中生团队表示不服

@ 北京大屌 知道创宇表示不服吧

感觉有点像SOC产品啊,感觉测试不够细,具体技术细节都省略了。还有,当管理的服务器量级大了后,是不是各类告警会让安全人员疲于奔命?

发型也是美

不错不错的,自己测成这样已经很好了。

第一次写评测 很多细节没顾及到 不足之处各位看官多多担待

FreeBuf安全产品评测实验室 赞!

阿里的这个产品,能使用的个个都是黑客。

产品经理水平一般,技术味道太浓,不懂客户需求。

这个说到点子上了

看完阿里云聚集了安全圈最优秀的一帮人,做出来的产品也不过而而,忽然对我司产品收拾市场的信心爆棚了

利益相关。态势感知从一开始就搞了一个高大上的概念,但具体的细节却很模糊,造成了很大的短板。希望态势感知接下来能解决客户最为核心的难题,阿里安全加油。

个人理解,更像是哨兵站?