前言

Windows SharePointServices是Microsoft公司的一款用于Windows Server的免费附加软件它提供了基本的门户网站和企业内网功能,它包括由Web部件(由ASP.NET开发)组成的叫作web 部件页面的门户页面,团队站点,文档库以及项目子站点,带有版本控制的文档存储空间,以及基本的搜索功能。它的前端是一个运行于Internet Information Services 6.0之上的ASP.NET 网站,后端由SQL Server或者MSDE来存储数据。

SharePoint Services同时也是Microsoft Office SharePoint Portal Server和Microsoft Office Project Server的基础。Office SharePoint Portal Server是Windows SharePoint Services的企业版,并不像WSS一样是免费的。

发现SharePoint

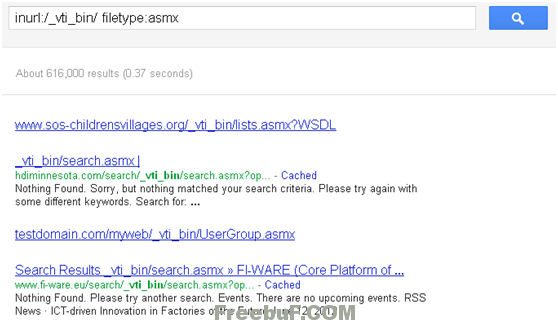

Google search

inurl:”/_layouts/userdisp.aspx” inurl:/_vti_bin/ filetype:asmx inurl:_vti_bin/lists.asmx filetype:asmx

攻击SharePoint

一般的,由于SharePoint是Microsoft自家产品,所以可以很方便的和域控管理集成,这意味着你可以通过SharePoint的密码对域控制器进行渗透攻击。反之,由于SharePoint的平台特性,很多重要的企业数据会存储在SharePoint中。

Fuzz

FuzzDB:http://code.google.com/p/fuzzdb/source/browse/trunk/Discovery/PredictableRes/Sharepoint.fuzz.txt

用户名猜测

通过ID猜测用户,如下图:

或者查看所有用户名:

http://www.focusecurity.com/_layouts/people.aspx?MembershipGroupId=0&FilterField1=ContentType&FilterValue1=Person (可能某些网站需要提供用户名和密码进行认证)

密码猜测

通过第三方工具根据用户名猜测弱口令登录页面【/_layouts/login.aspx】

文件上传

/_layouts/Upload.aspx

上传的页面可以很好的绕过防火墙、白名单等安全设备的防护

其他

MS10-070

http://www.stachliu.com/resources/tools/sharepoint-hacking-diggity-project/

参考

http://zh.wikipedia.org/wiki/Windows_SharePoint_Services

http://www.slideshare.net/chrisgates/lares-fromlowtopwned

注:freebuf专注于发布各类的安全作品,同时会对原作者给予足够尊重,显示声明作者版权信息。但请投递时不要在文章中附加广告信息,以保证作品的纯粹性。

不容错过

- 极客DIY:利用树莓派制作一款口袋电脑饭团君2016-04-29

- 有情有意,FreeBuf & 漏洞盒子新年招聘啦!thanks2016-02-15

- 利用Chakra JIT绕过DEP和CFG腾讯玄武实验室2015-12-15

- 2014年漏洞最多的操作系统:苹果Mac OS X、iOS和LinuxSphinx2015-02-26

0daybank

关注我们 分享每日精选文章

关注我们 分享每日精选文章

已有 6 条评论

厉害。

很不错的总结,没人关注?

@Eric3

可能关注这方面的人比较少,参考了老外的一些资料

@g.r0b1n

文件上传的那个也不知道你测试了没有,你成功过了么?世界上有人成功过了么?

我之前做过很多SharePoint的渗透。上传那个根本就不可能。没有哪个管理员会煞笔呼呼的去管理中心把asp文件放开。而且即使上传上去了也不一定解析。大多的sharepoint都可以直接上传aspx,但是不会去执行。

哎。。。希望谁有更好的办法,多多指教了。

@g.r0b1n 通过sharepoint后台拿shell,对我来说简直是在做梦。

很不靠变,跟sp有半毛钱关系。。。。