引子

人在做,天在看。

11月底的时候,360天眼安全实验室发布了一篇文章:《网络小黑揭秘系列之私服牧马人》,揭露了一起污染私服搭建工具和用户登录端程序进行木马传播的事件。其实,类似的案例远不限于此,这次我们揭露另一根链条出来,当然还是从一个样本开始。

样本及基础设施

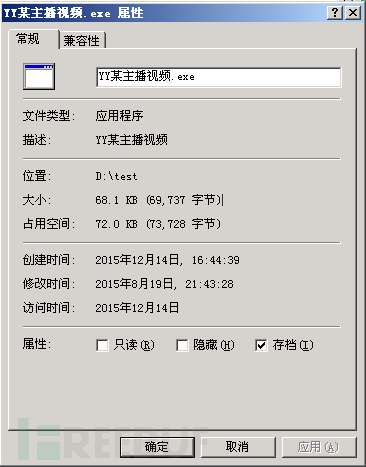

实验室在日常的恶意代码处理时注意到了一个文件名为“YY某主播视频.exe”(MD5: 27C8E69F7241476C58C071E83616D2B5)的远控木马:

基本上,如果是一个国产木马,如果猜大灰狼,你就有90%的概率正确,这个木马当然也是。木马作者命名为“killqipilang”,就算大灰狼的变种吧。

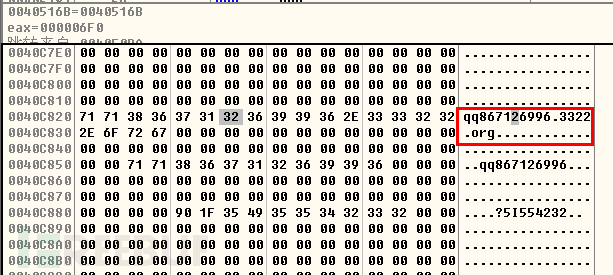

对样本的分析就不多说了,想了解大灰狼远控的代码架构可以参看天眼实验室之前的那个揭秘。很容易就提取到木马内部编码过的上线URL为“qq867126996.3322.org”:

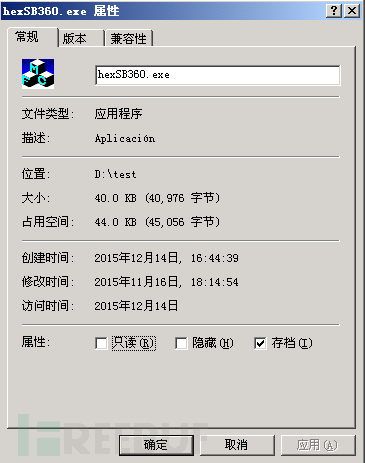

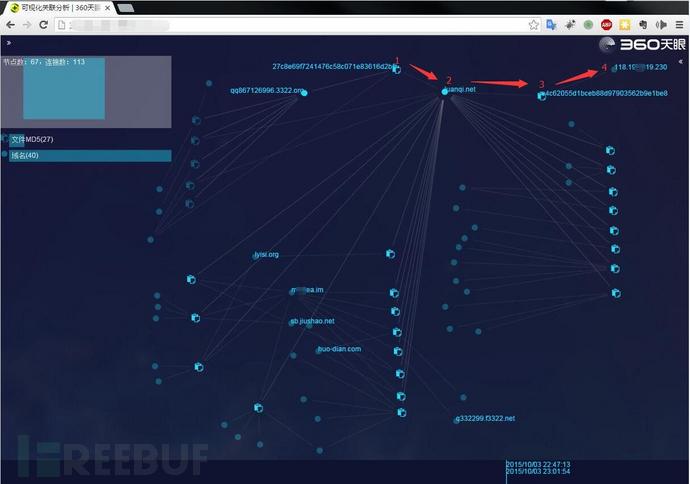

使用360天眼实验室的可视化关联分析系统进行追踪溯源,发现该木马还关联了另一个上线URL:luanqi.net。由此线索继续,又关联到更多样本,其中一个名为“hexSB360.exe”(没错,木马作者对360都怀有极深的怨念)的程序(MD5: E4C62055D1BCEB88D97903562B9E1BE8),又一个大灰狼远控。

从此样本,我们提取到了其核心远控模块下载地址:http://118.***.***.230:8080/Consys21.dll。

整个交互式的分析过程在交互式的关联平台上就是如下这个样子:

关联系统还告诉我们这个木马还使用了其他多个上线域名。有免费的二级域名qq867126996.3322.org、q332299.f3322.net,也有收费的顶级域名luanqi.net、lyisi.org、sb.jiushao.net、huo-dian.com。

对非免费域名做追溯一般是非常重要的突破点,我们可以查询一下相关的Whois信息。以下是域名luanqi.net的,可见做了隐私保护。

域名lyisi.org的:

域名jiushao.net的

域名huo-dian.com的:

注意上图中的dt0598@outlook.com这个注册邮箱,其名下注册的域名大多数已经被360拦截,其中不乏淘宝钓鱼站或者虚假商城,比如www.000268.cn,现时应该iphone6s才是热门机型,iPhone5都已经淘汰了,却出现在该商城的首页,只能说钓鱼也不够用心。

在知道了样本关联出来的网络基础设施以后,利用一个众所周知的漏洞我们控制了小黑使用的某些服务器。在其中一台服务器上,我们看到了大灰狼远控的管理程序,在任务管理器这个木马控制端程序的CPU占用已经达到了12%:

当时由于小黑正在线,我们用netstat命令查看一下该主机上目前已经上线的肉鸡:

嗯,似乎控制的肉鸡并不多,这个服务器就只是做木马的控制端吗?没那么简单,接着往下看。

枪和驾照

翻服务器磁盘,我们发现该服务器上有个“泛站群系统”,该系统可以使得国内的搜索引擎收录更快,但被降权的速度也很快,所以这些服务器上会起用大量的域名和IP。下图是系统的使用说明:

这台服务器上绑了多个外网IP:

依赖360网络研究院提供的DNS基础数据,我们获取了近期绑定在这些IP上的域名列表如下:

从这张列表中抽取了部份域名在某搜索引擎中做了验证,发现结果让我们有些心惊胆跳:

很显然都是SEO卖枪的,而这些枪的关键词又正好在服务上就有发现:

通过whois信息的查询,发现所有涉枪域名都使用qiangseo@126.com注册,从这样直白的邮箱名来看,邮箱背后的人看来专门从事枪关键词SEO。

继续挖掘服务器上的文件,我们还发现了XISE Webshell管理器,呵,一个好长的列表,已经被地下管理员接管的机器真不少:

这些被黑的站点用来做什么了呢?看看小黑怎么操作那些Webshell就知道了:

可见除了在自己的网站使用“泛站群”达到快速恶意SEO的目的,小黑还使用扫描器大量扫描存在漏洞的网站植入webshell,向这些网站写入要SEO的信息达到快速SEO的目的。随机抽了些被黑SEO的网站:

政府网站历来都是被黑链的重灾区,对此只能一声叹息。

余额宝

翻服务器文件系统的过程中总是惊喜不断,打开一个目录“XISE蜘蛛池\niubi\keywords”下的1.txt,里面一堆和支付宝相关的关键词挺令人震惊:

原来小黑还通过“泛站群”做恶意SEO,使人在使用国内某些搜索引擎的时候找到钓鱼信息,坐等鱼上钩:

后门

使用这台服务器的小黑也和绝大多数小黑一样,都是拿来主义,可拿来主义不等于免费主义,要么自己多个心,要么就交点学费。我们从这台服务器上取回来的SSH爆破程序包中就直接发现了“Usp10.dll”(MD5: B846B1BD3C4B5815D55C50C352606238)的盗号木马,而运行“SSH最终版(稳定).exe”(MD5: 59F7BC439B3B021A70F221503B650C9C)这个主程序后也会在%temp%文件夹中释放2个文件:一个SSHguiRelease.exe(MD5: AB72FC7622B9601B0180456777EFDE5D),真正的SSH爆破程序;另一个filter32.exe(MD5: 7218C74654774B1FDE88B59465B2748C),使用易语言编写的程序,经分析发现该文件会向147********@163.com这个邮箱发送文件。

外面的Usp10.dll可能是被无意感染的,而里面的那个发邮件后门则明显是故意植入的,防不胜防。

Usp10.dll这类恶意代码是dll劫持型木马,一个小心就全盘感染了。但从服务器上取回来的样本中只有2个软件包存在,且都是工具类的,服务器上并没有感染这个样本。

上面这个工具可能来源于 “泯灭安全网”,写稿时凑趣地网站维护了,只好贴个搜索快照图:

对后门代码进一步反汇编分析,确认147********@163.com即是收件邮箱又是发送的邮箱,而这个邮箱的密码是:sgg***********cc,通过SMTP协议将要偷取的信息发送出去。下图是涉及在黑客工具中植入的后门往163邮箱发送数据的代码:

随后使用木马中配置的账号和密码进入这个发件邮箱,我们当然会摸进邮箱里去看看了。在收件箱中有41封邮箱,发件箱中有388封,已删除邮箱有5封,而这些数据仅是近一个月的数据。

通过统计所有邮件头中的“Received”包含的IP,可以看到有不少中招小黑交了大量的学费。

在这些邮件中,不仅有小黑们的木马配置信息,还有大量扫描出来的IP及相对应的账号和密码信息。

在黑产圈子,没有黑吃黑才是不正常的,关于工具后门其实还有可说的,请期待天眼实验室的下一篇扒皮。

比较逗的是,这个服务器上的黑客工具居然有感染了“Parite”病毒,可能是我们在翻服务器文件时激活的(论服务器也安个360的重要性),以致于最新更新的大灰狼远控也被感染了。

因为“Parite”会使得系统变慢,不停的弹出文件保护的窗口,使大灰狼远控不再免杀,可能因为这个原因小黑发现异常把系统重做了导致我们对服务器失去控制。

总结

就这样,我们零距离观察了一台多功能的黑产工作站(只是众多机器之一),我们的发现大致可以归纳成如下的图:

操作这些的是新时代的Script Kiddies,他们租个服务器,找些自动化的撸站工具,程序开起来就算开干了,充当产业链上最初级的角色,在他的环节里通过现成的渠道变点现。他们所使用的服务器工具存在漏洞,撸站工具包含后门,甚至都处理不了恶意代码的感染,因这些问题的损失都是技能不足交的税。他们最容易被分析和打击(如果有人想打击的话),但是,这一切都不会影响他们的活动,只要能不怎么花力气的挣点钱。

威胁信息

以下就是些入侵指示数据,尽管现在威胁情报很热,但目前国内的安全设备对于机读IOC的支持并不广泛,也就不装模作样地提供什么OpenIOC或STIX格式的XML了,读者可以根据自己的需要加入到设备的检测目标里。

* 作者:360天眼实验室(企业账号),转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

-

全家桶

全家桶 -

freeman

freeman -

yyy3333现时应该iphone6s才是热门机型,iPhone5都已经淘汰了,却出现在该商城的首页,只能说钓鱼也不够用心。 .......................生活在云端 不知百姓疾苦。。。6S火了 5s才会降价。。屌丝们才可能买的起 装13

yyy3333现时应该iphone6s才是热门机型,iPhone5都已经淘汰了,却出现在该商城的首页,只能说钓鱼也不够用心。 .......................生活在云端 不知百姓疾苦。。。6S火了 5s才会降价。。屌丝们才可能买的起 装13 -

为什么小黑阔都喜欢把QQ写在木马里

关注我们 分享每日精选文章

关注我们 分享每日精选文章

不容错过

- 如何在网络中追踪入侵者(二):高阶模式老王隔壁的白帽子2016-05-11

- 关于专业黑客组织「隐秘山猫」的详细报告jobs2013-10-11

- StringBleed:SNMP协议“上帝模式”漏洞影响多种网络设备clouds2017-05-01

- 【已结束】SyScan360国际前瞻信息安全会议图文直播(Live)孙毛毛2016-11-25

0daybank

已有 29 条评论

牛逼啊,膜拜了~

勇士又狂扫啦

利用一个众所周知的漏洞我们控制了小黑使用的某些服务器

是HFS哪个嘛? 求~

@ kmis13 估计是

现在的网警都忙着扫黄呢

看这张图的最下面

百度全家桶果然是有钱就什么都能上啊

利用一个众所周知的漏洞我们控制了小黑使用的某些服务器

现时应该iphone6s才是热门机型,iPhone5都已经淘汰了,却出现在该商城的首页,只能说钓鱼也不够用心。 …………………..生活在云端 不知百姓疾苦。。。6S火了 5s才会降价。。屌丝们才可能买的起 装13

真会玩,黑吃黑反正警察蜀黍也不会管是吧。

又搞进去了

亲爱的360,一有机会就黑百度,吃屎吃多了吧

http://www.haosou.com/s?q=%E8%B4%A2%E4%BB%98%E9%80%9A%E8%BD%AC%E5%87%BA%E5%88%B0%E9%93%B6%E8%A1%8C%E5%8D%A1%E8%A6%81%E5%A4%9A%E4%B9%85&src=srp&fr=home_haosou.com&psid=109ddb2ce95c5b9a009425ddb6e23e25

狗就是改不了吃屎,一有机会就黑别人,看看自家的吧

@ xxoo360 哪有诈骗电话的推广链接,我怎么没看到?

@ xxoo360 @ xxoo360 哪有诈骗电话的推广链接,我怎么没看到?

利用一个众所周知的漏洞我们控制了小黑使用的某些服务器,

黑窝大南宁

我也是醉了,这软件简直是忽悠小白的.你好歹也这样弄啊.某某某主播.avi啊.有些电脑是隐蔽后缀的…这样看起来更真实些啊!不知道,怎么回事,看360的文章就好想叫他们用物理机做分析…

360员工利用已知漏洞入侵服务器,这不算犯法么,请问得到授权了么?圈子里360自己以前做的什么自己不清楚吗?

@ what 呵呵 纵观整个中国互联网安全公司有哪个是得到授权才入侵服务器的呢!相比之下360至少不做作。第二 别管360之前做过什么,你看看360自免费杀毒以来为中国互联网安全做了多大贡献?

呵呵 邮件标题: windows 2003 SHIFT 收信 你们懂的!邮件内容又是IP加端口的。

【评论中包含不友善的言论,已被多人举报】

为什么小黑阔都喜欢把QQ写在木马里

360天狼

又开始骗经费了

远离黑产,避免爆菊。

好彪悍的软文..这篇文章360支付了多少?

公司:

渠网在线

地址:

福建省三明市大田县商贸小区E幢605室

邮编:

366155

电话:

18859853337

E-mail:

dt0598@outlook.com

————————-

你们确定这个邮箱没有弄错?

@ 下一个天光 就是这他妈这个邮箱,我也中了,谁有轰炸软件轰死他