0×01

今天早上刚起来,一个朋友就发给我一个文件,一看文件的名字是拿货清单.tbz2,我第一感觉是病毒,然后就打电话告诉我的那个朋友,她的QQ号码可能被盗了,让她赶快修改密码,她改完之后,这件事情本来应该结束的,因为我的好奇心,还有发现这个木马是免杀的,所以就去分析了下这个木马,然后就有了后来的事情。

0×02

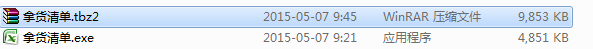

样本图标:

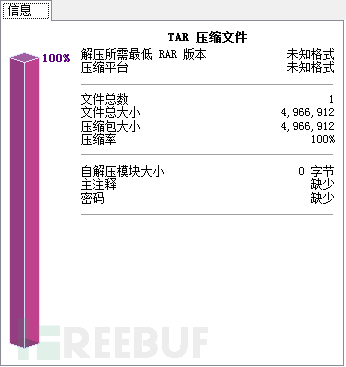

是不是感觉很诡异,压缩前的文件竟然比压缩后的文件还要大5000K,我用Winhex打开,发现里面有这个完整的PE,才看了下原来压缩比例是100%,根本就没进行压缩算法,而且在压缩包的文件末尾还加了好多没用的数据,看来这作者是在构建畸形压缩包,起到QQ传输木马不被发现里面包含PE的作用。

0×03

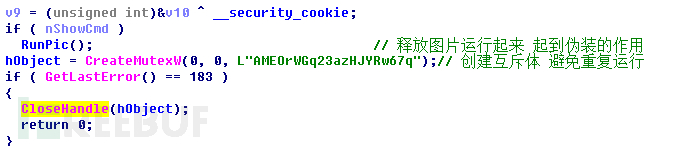

用户通过打开压缩包,双击运行压缩包里的木马后,木马会运行起来,然后从自身资源释放一张图片到电脑上,通过系统调用打开图片,起到迷糊用户的目的,用户以为打开的是图片,如图:

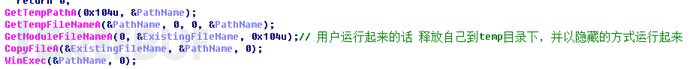

但是他们不知道其实木马还没结束,它会把自身复制到临时目录下,然后通过WinExec这个API,传递第二个参数是SW_HIDE把自身重新运行起来,如图:

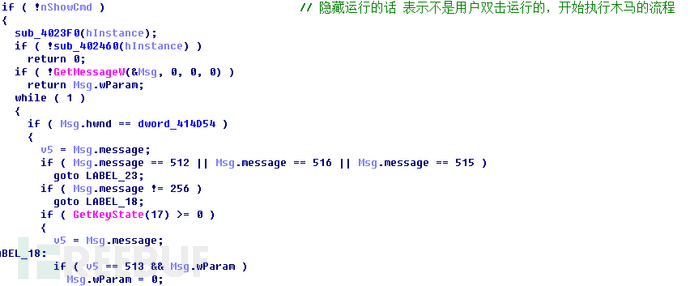

再次运行起来的木马,因为是隐藏运行的,所以会走下面的木马流程,如图:

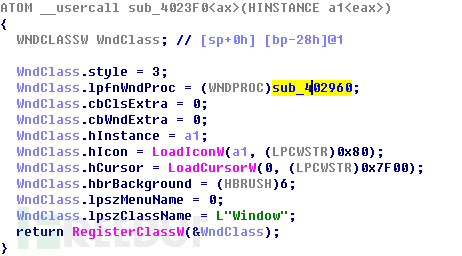

注册一个窗口:

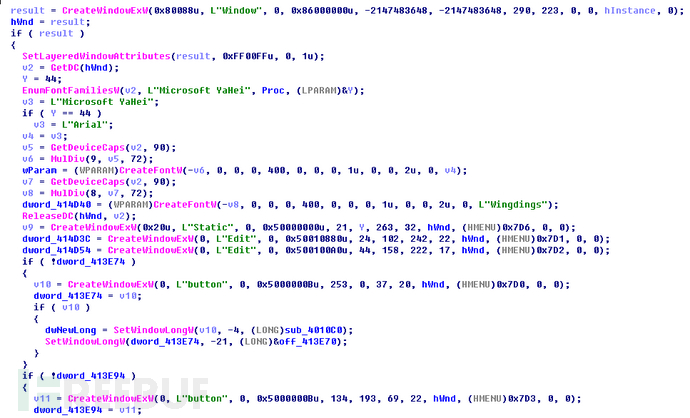

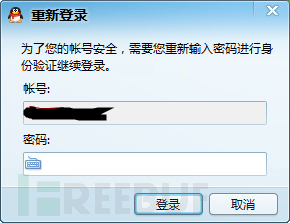

动态创建控件,伪装QQ重新登录的界面,如图:

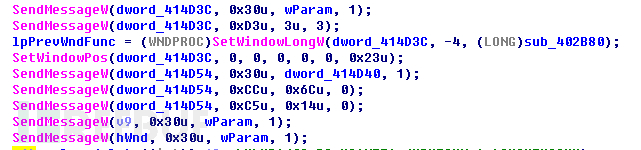

设置控件的风格,如图:

构造的界面如图所示,感觉挺真的,不认真看真看不来:

解密字符串,解密出腾讯的窗口类型,如图:

设置定时器,监控QQ窗口是否被激活,如图:

通过NtSuspendProcess把QQ进程挂起,弹出钓鱼的界面,如图:

定时器函数里的作用就是,每过固定间隔,检测一下窗口类为TXGuiFoundation的窗口是否存在,如果存在的话,就弹出钓鱼的窗口,如图:

用户点登陆后,会弹出2次,如果2次密码输入的一样,就会把密码发送到远程服务器,如图:

这是发送到远程服务器的地址,如图:

0×04

通过对这个地址的挖掘,发现地址:http://119.163.172.10/socket/ste.php是一个企业的网站,如图:

只有一个解释就是,这个网站被入侵了,木马作者把转发脚本放到网站上,靠转发脚本把窃取到的账号和密码发到他真正的服务器,木马作者之所以这么干,可能是因为360会拦截发往黑域名或者黑IP的数据,作者是靠企业网站做中转,这样木马向这个中转网站发数据,360不会拦截,因为这些企业网站是可信域名。

于是就试图找下这个站的漏洞,原来这个站是用的老版本的thinkphp,存在漏洞,漏洞地址为:http://xxx.xxx.xxx.10/outbound/index.php/xxx/xxx/xxx/%7B$%7B@eval(phpinfo())%7D%7D

截图:

于是挂上菜刀,发现/var/www/html/socket/目录下的确实存在一个转发脚本,是4月30号刚上传上去的,可以看出来这人是通过比较老的THINKPHP漏洞拿到的webshell,如图:

这个脚本具有转发数据的功能,附加上中毒者的IP后转到真正的服务器地址:http://122.0.71.39:8080/admin/sub.asp,也就是QQ木马的箱子地址,如图:

0×05

通过对地址的进一步挖掘找到了作者的QQ号,和他女朋友的QQ:

木马作者的QQ:4102*42**

估计是他女朋友的QQ号:529944***

另一个女朋友吧?

245735*** 真实姓名 宋晶

作者的百度知道:http://www.baidu.com/p/410264228?from=zhidao,木马作者发的易语言帖子,2011年就开始找写木马的高手了。http://bbs.eyuyan.com/u.php?uid=303905

超级管理员登录地址:http://122.0.71.38:8080/admin/super/Login_s.asp截图:

一般用户登录地址:http://122.0.71.38:8080/admin/Login.asp截图:

使用木马的诈骗者用的工具,从通过这个软件去采集信息,采集一些大企业的邮箱,通过邮箱群发工具把木马发出去:

今天没事就去互联网上随便搜了搜,人肉结果如下,拒绝查水表,谢谢!

通过QQ查看到QQ微博帐号是a4102642**,得知这人的邮箱地址可能是:

a4102642**@163.com

a4102642**@126.com

然后通过支付宝的转账功能看了下,果真有个163的邮箱:

真名:*耀泉

和QQ资料相符:可以看出就是这人的真实姓名

然后去试他的邮箱的密码:

果断选择通过密码提示问题找回:

看他交过这么多女朋友的经历,第一个猜测的是网游,错误了,第二次果断填的做爱,没想到竟然对了!

然后改了下密码,就进去他邮箱了:

邮箱收件箱的内容全被他删掉了:

已发邮件里找到了2011年的邮件,发现他2011年在通过SMTP协议的木马盗取QQ帐号密码:

通过邮箱里的文件,找到了一个银行卡号,正是作者的名字:

开户行:宾阳县的

宾阳都形成的诈骗的产业链了

这估计是他卖木马用的银行卡号:

从邮箱文件列表里又下载到一个压缩包:

拒绝查水表,我都删掉了,密码也改回来了!

希望木马作者回头吧。

0×06

苦海无边,回头是岸;施主回头吧!

* 作者/FGE,属FreeBuf原创奖励计划文章,未经许可禁止转载

- 上一篇:一次针对贵金属行业的集体DDoS攻击事件

- 下一篇:表情当密码,这事靠谱么?

-

邮箱密码提示问题答案竟然能被你猜到。。。此处有掌声。。

-

你根本不知道什么叫做爱!

-

LeveLHacker我只想知道密码怎么改回去

LeveLHacker我只想知道密码怎么改回去 -

膜拜大神啊~~从反编译到反黑网站,调查取证,人肉,偷邮箱,作者乃真正大神啊,肯定是做安全的吧,样样精通~~

-

目测姓张,同意举手

关注我们 分享每日精选文章

关注我们 分享每日精选文章

不容错过

- 打造一个自动检测页面是否存在XSS的小插件ⅠBlack-Hole2015-08-12

- 如何通过WIFI渗透企业内网?felix2016-05-24

- Linux下密码抓取神器mimipenguin发布zusheng2017-04-06

- 子域名搜集思路与技巧梳理NSRC2016-10-20

0day

已有 149 条评论

你根本不知道什么叫做爱!

目测姓张,同意举手

我也是醉了!

问题,我最喜欢的休闲娱乐? 答:做我爱做的事。

啊啊啊 啊啊啪啪啪啪啪

我最喜欢的休闲娱乐?做爱

目测楼主这里水分很多→_→ 省略了一万字吧

@ Santa-Jiang

严重同意~~~如果这种验证密码能在两次之内猜出来的话,我更愿意猜测作者是相关部门的…

410264228??作者你太坏了……

看雪上很早的文章

邮箱密码提示问题答案竟然能被你猜到。。。此处有掌声。。

压缩前的文件竟然比压缩后的文件还要大5000K

what the hell?

前天晚上一个qq朋友号码被盗,发给我的文件也是这个···

涨姿势了。。厉害

运气那么好,两次就猜对了

标记

这货那么多女盆友 想想也知道啊

@ FGE 大神,务必收下我的敬仰!

程序员何必为难程序员

膜拜大神啊~~从反编译到反黑网站,调查取证,人肉,偷邮箱,作者乃真正大神啊,肯定是做安全的吧,样样精通~~

厉害厉害

我只想知道密码怎么改回去

这个密保问题亮爆了

说什么谢绝人肉,QQ根本没遮住

好厉害

魔高一尺道高一丈啊

干得漂亮,就不该打码。。。前几天好像还有人遇到过。网警在哪里?

这是真的吗?我认识的人中有两个中招了

我很奇怪你是用什么方法把密码改回去的~

隔壁老张你TM衮粗来

这文章看过,有两女友啊,密码提示很直接啊

好赞的文章

那个ste.php是不不全啊,最后几句没看明白,哪位大侠解释下???

看到一半以为搞到网址就结束了,然而并没有…越来越精彩,可以一看

涨姿势了[doge][doge][doge],原来木马是这样

马达你在刮胡子吗?

明明一次就够了

也没有狗狗呀

你前面是用反汇编去猜测源代码?

小编,你过节又寂寞的没妹子吧?^_^

好好学习

交过那么多女朋友的经历。。。。是我的话,我会猜是做菜。。。看来作者也是一个有故事的人。

这个作者好厉害! 选择通过密码提示问题找回:看他交过这么多女朋友的经历,第一个猜测的是网游,错误了……第二次果断填的做爱,没想到竟然对了!

原po下载了压缩包 看完不留种…

作者威武

这都能猜到选择通过密码提示问题找回:看他交过这么多女朋友的经历,第一个猜测的是网游,错误了……第二次果断填的做爱,没想到竟然对了!

这是我女朋友看懂的,我没看懂

这位同学最高明的地方是密码提示问题都被他猜出来答案是做爱了,如果这个故事是编的,那么漏洞就在这点,毕竟两次就猜对密码提示问题有点不可思议选择通过密码提示问题找回:看他交过这么多女朋友的经历,第一个猜测的是网游,错误了……第二次果断填的做爱,没想到竟然对了!

社工也需阅历。[笑cry] 选择通过密码提示问题找回:看他交过这么多女朋友的经历,第一个猜测的是网游,错误了……第二次果断填的做爱,没想到竟然对了!

作者应该报警来着,万一他牵扯到大案要案或者是网逃呢?来来来,谁帮忙微博上@ 一下婆婆啊~

邮箱密码提示问题答案竟然能被你猜到。。。此处有掌声。。

哈哈,不知道作者本人看了,什么感想。